Inhaltsverzeichnis

Tipps: Sicher im Internet – Guide „Wie Du Dich schützen kannst!“

Wer sich heute absichern möchte, um im Internet möglichst wenig Spuren zu hinterlassen oder auch sich vor einer Verfolgung oder Überwachung schützen will, der hat mit wenigen Mitteln meistens bereits viel erreicht.

Die wichtigsten Fragen und Themen dazu sind:

- Wie kannst Du Dich vor der Überwachung Deiner Tätigkeiten, durch private Firmen, schützen?

- Welche Möglichkeiten hast Du um auch vor Hackerangriffen oder gesetzlicher Vorratsdatenspeicherung sicher zu sein?

- Wie kannst Du Deine ganze Familie bei der Nutzung des Internets schützen?

- Wie beugst Du Gefahren durch Viren, Malware oder Trojanern kostenlos vor?

Diesen Fragestellungen sind wir im Folgenden nachgegangen und haben einfache Wege beschrieben, wie Du auch teilweise mit völlig kostenlosen Mitteln oder nur geringem Aufwand Deine „Sicherheit im Internet“ dramatisch verbessern wirst. Es ist mit nur sehr geringen Aufwand möglich auch dauerhaft und ohne Einschränkungen in diesen Bereichen deutlich an Sicherheit zu gewinnen.

Die folgenden einfachen Schritte zur „Sicherheit im Internet“ erklären wir Dir hier:

Browser & Einstellungen

Die Browser welche man zur Nutzung von Webseiten verwendet verraten eine Menge über die Nutzer. Beinahe jede Webseite wiedererkennt Besucher anhand von im Browser abgelegten „Cookies“ (Textdateien die zumindest Daten des letzten Besuches eines Webseite protokollieren), oder Werbenetzwerke verwenden zudem weitergehende Erkennungsmassnahmen (Tracker).

Sicher vor Werbung & Verfolgung im Internet

Du kennst sicher, dass Du Dir ein Produkt im Internet angesehen hast und dann auf anderen Seiten Werbung zu ähnlichen Produkten eingeblendet siehst?

Das hat in erster Linie nichts mit VPN oder deiner IP-Adresse zu tun, sondern liegt daran, dass Dein Browser im Internet verfolgbar ist. Die folgenden Tipps helfen genau davor und mehr…

Browsereinstellungen

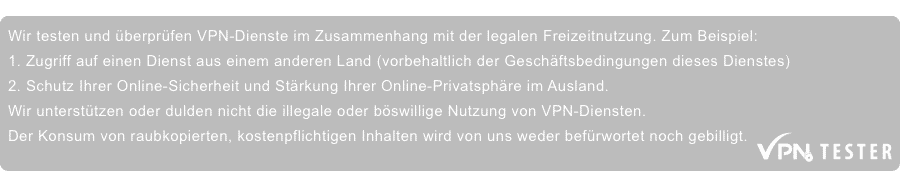

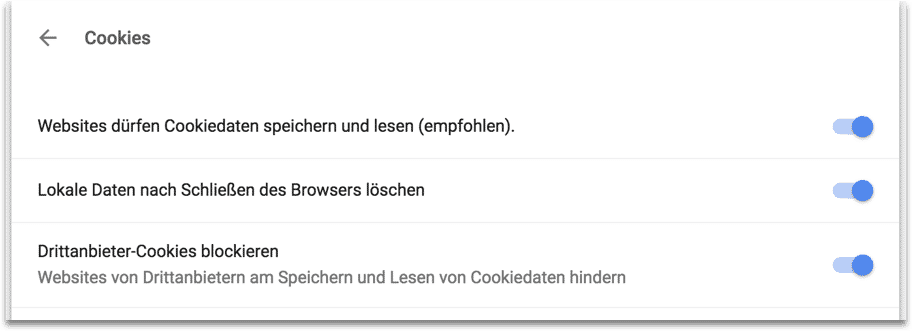

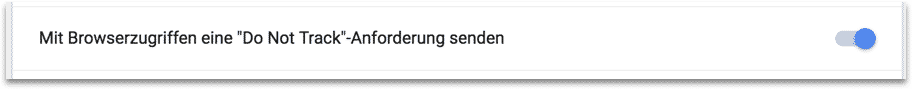

Um seinen eigenen Browser daher davor zu schützen zu viele Informationen weiterzugeben, kann man verschiedene Einstellungen dabei anpassen.

Die folgenden Einstellungen findest Du eigentlich in jedem Browser (Google Chrome, Opera, Firefox, Safari etc) Sie in den Einstellungen nach. In manchen Fällen sind diese Optionen leider etwas versteckt zu finden, aber es macht Sinn diese Einstellungen zu treffen.

Empfehlung: Tipps für den Google Chrome Browser

Hilft der „Privatsmodus“ oder „Inkognitomodus“ meines Browsers auch?

Diese Einstellungen sind im Grunde zum Teil auch aktiviert wenn man die „Privat“ oder „Inkognito Modus“ seines Browsers verwendet, allerdings werden dabei dennoch auch Trackingcodes und auch Cookies von Drittanbietern zugelassen. Diese besonderen Funktionen sollen den Nutzern nur temporär eine sicherer Umgebung bieten, eigentlich sollte dies aber im täglichen Nutzen des Browser per Standard dazugehören. Nachdem die Browserentwickler aber durch Werbekooperation und eben auch den Nutzungsdaten der Anwender Geld verdienen, haben diese kein Interesse diese Einstellungen bereits in den „Standardeinstellungen“ vorzudefinieren.

Daher rate ich dringend immer die Einstellungen manuell direkt im Browser vorzunehmen und auch den folgenden Schritt umzusetzen (Trackingblocker) oder eventuell einen anderen „sicheren Browser“ zu verwenden.

Warum zwei verschiedene Browser nutzen?

Es gibt Fälle, wo es sehr komfortabel erscheint, eben auch direkt wieder erkannt werden zu können. Das Beispiel wäre, wenn man Facebook täglich nutzt, oder eben auch einen Webmailservice. Diese Webseiten sollten dabei in der Lage sein auch über Cookies die Nutzer wieder erkennen zu können, und können die Aktivitäten ohnehin aufzeichnen, da dazu ja auch Anmeldedaten zur Nutzung notwendig sind. Daher ist diesen Seiten/Services klar, WER, WANN und WIE OFT die Webseite nutzt.

Daher rate ich dazu einfach zwei verschiedene Browser zu verwenden:

- Einen Browser bei dem man nur Seiten die man bewusst und regelmässig verwendet, welche auch über die Nutzung Protokoll führen dürfen. (Facebook, Gmail, gmx.net, etc…)

- Und einen zweiten Browser mit dem man alle anderen Dinge macht oder auch im Internet surft.

Damit kann man optimal den Komfort bei einigen Seiten aber auch ein MEHR an Privatsphäre bei allen anderen Tätigkeiten kombinieren.

Tracking-Blocker

Um so genannte „Tracker“ oder auch „Werbung“ auf Webseiten von vornherein zu unterbinden, solltest Du einen „Tracking-Blocker“ verwenden.

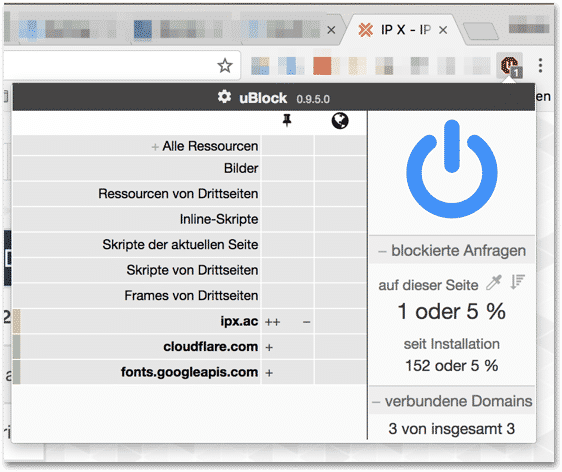

uBlock Origin

uBlock Origin

Eine beliebte und vor allem auch sehr umfangreiche Lösung ist die Browsererweiterung „uBlock Origin“

uBlock wurde als OpenSource Projekt mit einer großen Anzahl an Mitentwicklern gegründet und wird bis heute von tausenden freiwilliger Helfer betreut und stets weiter entwickelt. Dabei werden laufend auch neue bisher unbekannte „Tracker“ oder „Überwachungscodezeilen“ automatisch angewendet. Diese Listen werden „offen“ durch tausende Nutzer gewartet und sind daher immer aktuell und damit bietet die Erweiterung einen enorm hohen Grad an Erkennung und Aktualität.

uBlock für Microsoft Explorer & Edge

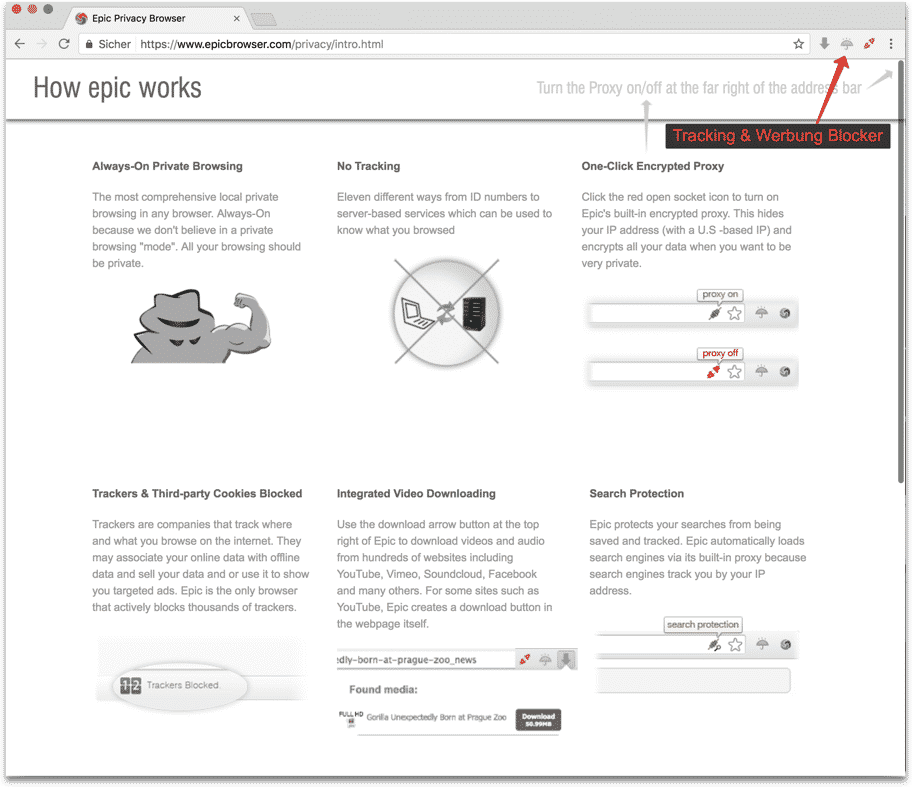

Der „Epicbrowser „

Der „Epicbrowser „

Du kannst auch direkt einen sicheren Browser einsetzen, welcher Tracking-Blocker und alle Einstellungen bereits optimal vorkonfiguriert bietet. Leider ist der „EpicBrowser.com“ nur in Englisch verfügbar. da die Basis aber ein Google Chrome browser ist, sollte die Bedienung sehr einfach sein.

In jedem Fall ist der Browser so ausgelegt, dass er keinerlei Daten an Dritte kommuniziert und auch beim Schließen des Browser alle Daten automatisch löscht, welche einen Nutzer wiedererkennen lassen würden. Damit eine sehr komfortable Lösung, leider nur für Windows & MacOS Geräte verfügbar.

EpicBrowser für Windows & MacOS

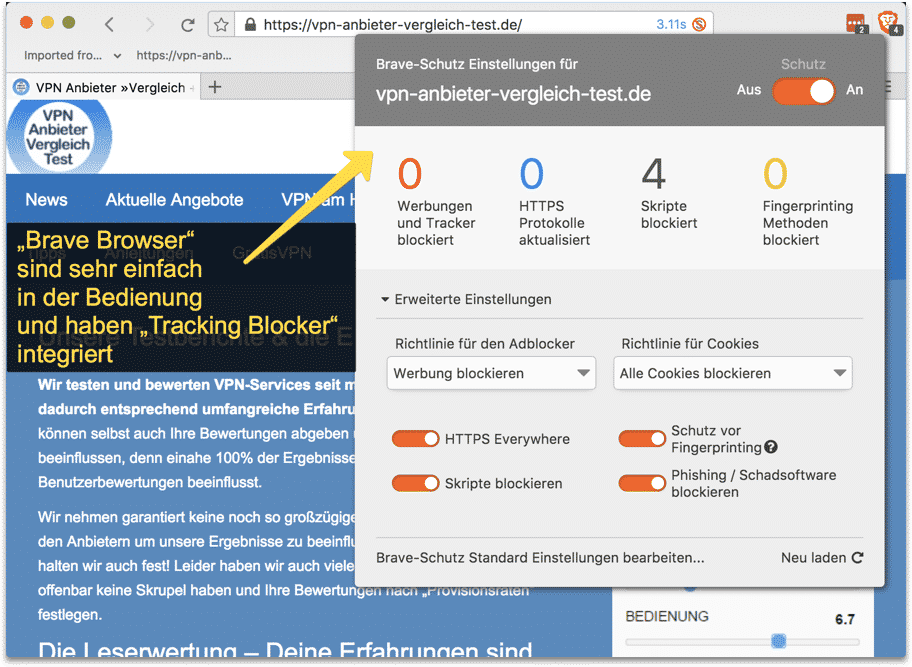

Brave Browser

Es gibt auch Browser, welche bereits viele Sicherheitsfunktionen integriert haben, einfach auch in deutscher Sprache in der Handhabung sind UND dazu auch noch auf Windows, MacOS, Android und Apple iOS Geräten verfügbar sind. Die „Brave“ Browser vereinen diese Eigenschaften, auch wenn die Entwickler dabei nicht so konsequent wie bei dem EpicBrowser die Kommunikation des Browsers unterbunden haben. Am Ende ist dieser Browser aber ein sehr guter und vor allem kompatibler Kompromiss für „Sicherheit + Komfort“

VPN-Services

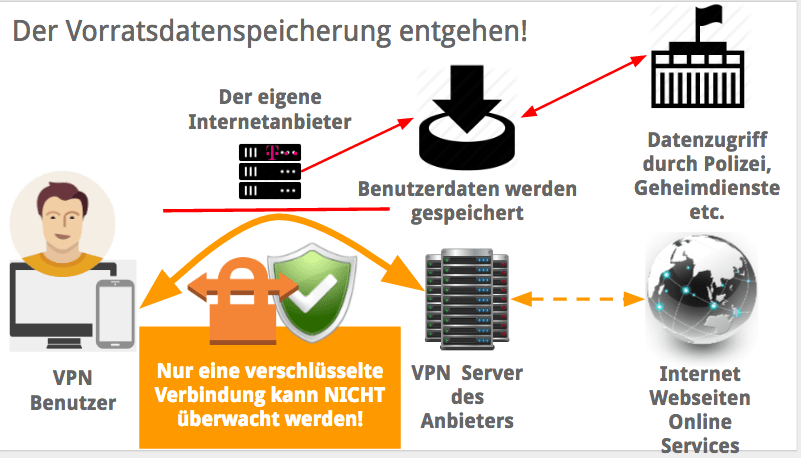

VPN schützt vor Überwachung und Vorratsdatenspeicherung.

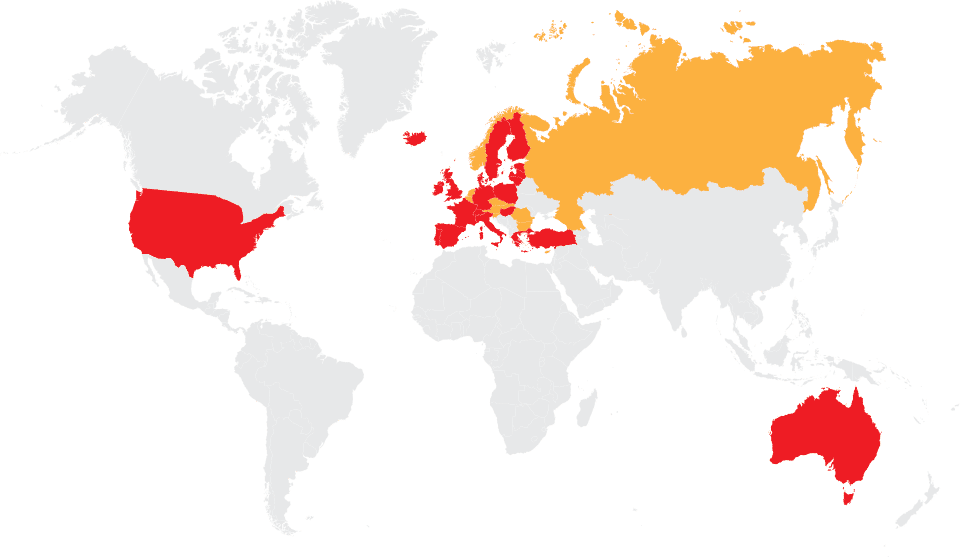

In den meisten Staaten haben sich heute auch Gesetze zur Überwachung aller Nutzer im Internet durchgesetzt, selbst in Staaten wo die persönliche Freiheit „GROSS“ geschrieben wird, stellen diese Maßnahmen eine immer größer werdende Gefahr für die persönliche Freiheit eines jeden Internetnutzers dar.

Staaten mit AKTIVEN Gesetzen zur Vorratsdatenspeicherung

Staaten mit INAKTIVEN Gesetzen zur Vorratsdatenspeicherung

Das eigene Recht auf Privatsphäre ist gleichwertig mit dem Recht auf die freie Meinungsäußerung. Wer sich überwacht fühlt, der verändert bereits sein Verhalten. Stell Dir vor, dass Du im Erdgeschoß direkt an einer vielfrequentierten Strasse wohnst. Du wirst Dir sicherlich Vorhänge an den Fenstern zulegen, denn es ist einfach kein gutes Gefühl, ständig von Dir unbekannten überwacht werden zu können. Dies hat nichts mit der Durchführung oder Planung von Strafdaten zu tun, es ist einfach ein menschliches Bedürfnis, sich auch zu Hause unbebachtet fühlen und verhalten zu können. Die gesetzliche Speicherung aller Deiner Internetaktivitäten stellt dabei eine massiven Eingriff in Deine Privatsphäre und am Ende auch in Deine persönliche Freiheit dar, welche Dein Verhalten auf Dauer negativ beeinflussen werden.

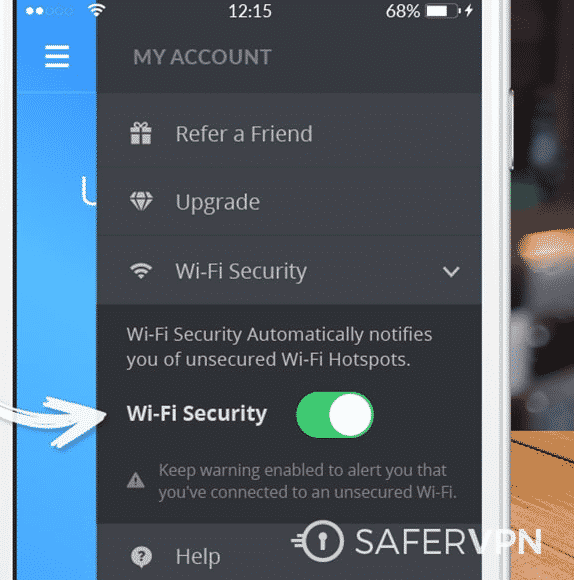

VPN Services schützen Deine Geräte vor Attacken & Hackern.

Sofern Du Deinen Browser bereits gegen die gängigsten Massnahmen zur Verfolgung Deiner Tätigkeiten im Internet bereits geschützt hast, solltest Du Dir auch überlegen, ob Du auch gegen andere Gefahren aus dem Internet Vorkehrungen treffen willst. Selbst das deutsche BSI empfiehlt zur Absicherung gegen Angriffe über WLAN Verbindungen die Verwendung eines VPN Services.

1.2.4 VPN zur Absicherung des WLAN

Zusätzlich zu den oben beschriebenen Verfahren kann auch ein VPN (Virtual Private Network) zur

Absicherung des Datenverkehrs in einer WLAN-Installation genutzt werden. Bis zur Einführung

von WPA waren VPNs die einzige nicht-proprietäre Alternative zu WEP. Daher sind VPN-Lösungen

noch in vielen WLAN-Installationen anzutreffen. Grundsätzlich kann zwischen IP-basierten

VPNs und solchen, die auf SSL aufbauen, unterschieden werden…

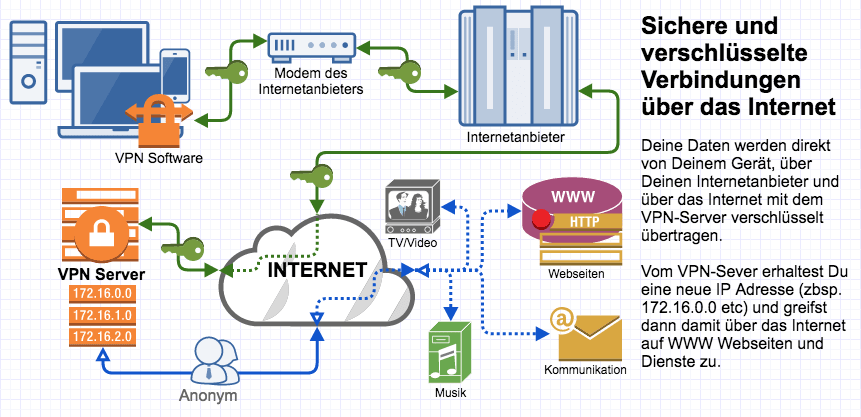

Ein VPN ist eine „Virtuelle Private Netzwerkverbindung“

Es wird dabei zwischen Deinem Gerät (mittels VPN-Software) eine verschlüsselte Datenverbindung zu einem „VPN-Server“ ausgebaut. Sämtliche dazwischen liegende Netzwerkkomponenten können die Inhalte oder die eigentlichen Ziele dieser dabei übertragenen Daten nicht mehr einsehen oder erkennen. Für die Nutzung der Services und Webseiten werden die „IP-Adressen“ des „VPN-Servers“ genutzt. Diese Adressen sind nicht mehr auf den eigentlichen Nutzer zurückverfolgbar.

Ein VPN Service bietet Dir einige technische Vorteile um:

- Die Daten die Dein Gerät verlassen verschlüsselt und nicht mehr einsehbar zu übertragen.

- Der allgemeinen Überwachung durch Internetanbieter oder andere staatlichen Stellen zu entgehen.

- Eine „anonyme“ IP-Adresse im Internet zu verwenden und damit sicher vor „Ausforschung“ und „Rückverfolgung“ zu sein.

- Ungerechtfertigten Abmahnungen aufgrund urheberrechtlichen Unklarheiten zu entgehen.

VPN kann man auf allen Geräten nutzen!

VPN kann man auf allen Geräten nutzen!

Generell kannst Du einen VPN-Service auf den meisten Geräten direkt nutzen, dies geschieht, indem Du eine „VPN-Zugangssoftware“ installierst.

Dabei sind die gängigsten Geräte wie Windows, MacOS, Android, Apple iOS oder auch Linux meistens abgedeckt. Mittels einfacher Apps oder Anwendungen lassen sich damit die VPN Verbindungsfunktionen und meistens auch noch weitere Sicherheitseinstellungen für das eigene Gerät verwenden.

Für die Verbindung mit Geräten wie „Kodi, Android TV“, SmartTV, AppleTV, oder andere Geräte“ empfiehlt sich häufig auch die Nutzung eines VPN-Client Heimrouters anzuschaffen.

Dies solltest Du aber im Detail auch nach der Auswahl des geeigneten Anbieters noch klären können.

„Schutz vor Abmahnungen“ oder auch zur „Umgehung von lokalen geografischen Sperren“ mit VPN:

Dazu haben wir auch eigene Artikel veröffentlicht, welche Dir Aufschluss über die besten Methoden, oder zum Verständnis dieser Thematiken geben werden. Diese Themen haben nur indirekt mit dem Schutz Deiner Daten zu tun.

Erklärung: Streaming & Filesharing – Schutz vor Abmahnungen

Erklärung: Geografische Sperren mit VPN umgehen

Die Auswahl des geeigneten VPN Anbieters.

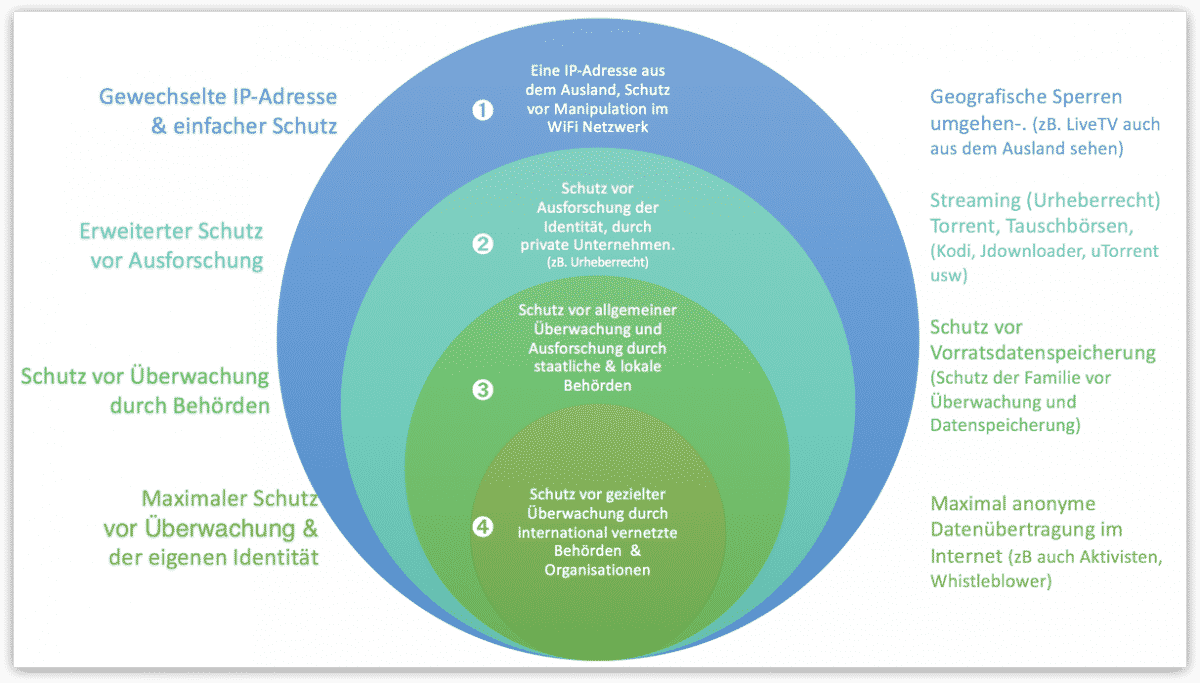

Um einen VPN-Anbieter auswählen zu können, sollte man auch den eigenen Bedarf relativ gut einschätzen können. Es gibt eine große Anzahl an VPN-Services, welche sich teilweise gravierend in der Technik und auch den damit erreichbarer „Sicherheit“ unterscheiden. Es lohnt sich daher im Vorfeld mit den eigenen Bedarf auseinander zu setzen.

Unterschiedliche Anforderungen an VPN-Services!

➊ Gewechselte IP-Adresse

& einfacher Schutz

Schützt vor Ausforschungen wegen Zivilrecht (Urheberrecht).

Merkmale:

- Standorte im Ausland (IP-Adressen)

- Verbindungen zu einzelnen VPN Servern

- Geschütze Verbindungen von Endgerät bis zum VPN-Standort

➋ Erweiterter Schutz

vor Ausforschung

Schützt vor Ausforschung durch die IP-Adresse bei weiteren Angelegenheiten.

Merkmale:

Merkmale von ➊ und zusätzlich:

- Unternehmenssitz ausserhalb der EU/USA

- Eigene DNS Server

- Erweiterte Softwarefunktionen: KillSwitch, Firewall, Malwareschutz

➌ Schutz vor Überwachung

durch Behörden

Schützt vor einer Rückverfolgung durch vernetzte Organisationen und Behörden

Merkmale:

Merkmale von ➊,➋ und zusätzlich:

- Multi-Hop VPN Kaskaden

- TOR Anbindungsmöglichkeit

- Eigene Server / Eigene IP-Adressen

➍ Maximaler Schutz

der Identität im Internet.

Schützt zuverlässig vor komplexen und gezielten Überwachungszenarien

Merkmale:

Merkmale von ➊,➋,➌ und zusätzlich:

- Keine Logfiles (Keine Limitierungen der Tarife)

- Keine Datenspeicherung auch bei Beschlagnahmung (RAM-Disk anstelle Festspeicher)

- Selbstgestaltbare Kaskaden oder auch dynamische VPN-Kaskaden

Ideal für:

- Nutzung einer IP-Adresse aus dem Ausland

- Sichere verschlüsselte Datenübertragung zwischen Endgerät und VPN-Server

- Streaming (Urheberrecht)

- Geographische Sperren umgehen

Ideal für:

Anwendungen von ➊ und zusätzlich:

- Filesharing/Torrentnutzung

- Allgemeiner Schutz vor Überwachung

Ideal für:

Anwendungen von ➊,➋ und zusätzlich:

- Anonymität auch bei der Nutzung von Foren, Medien und Nachrichten

Ideal für:

Anwendungen von ➊,➋,➌ und zusätzlich:

- Schutz der Identität auch im erweiterten Bereich (Aktivisten, gefährdete Personen, etc), Länderübergreifend

- Schutz vor gezielter Überwachung und Ausforschung durch internationale staatliche Organisationen

passende VPN-Services:

passende VPN-Services:

passende VPN-Services:

passende VPN-Services:

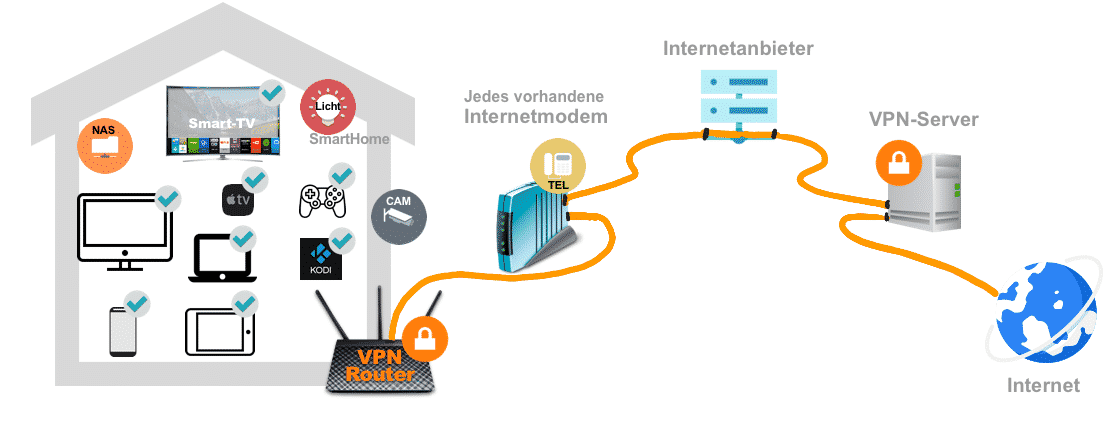

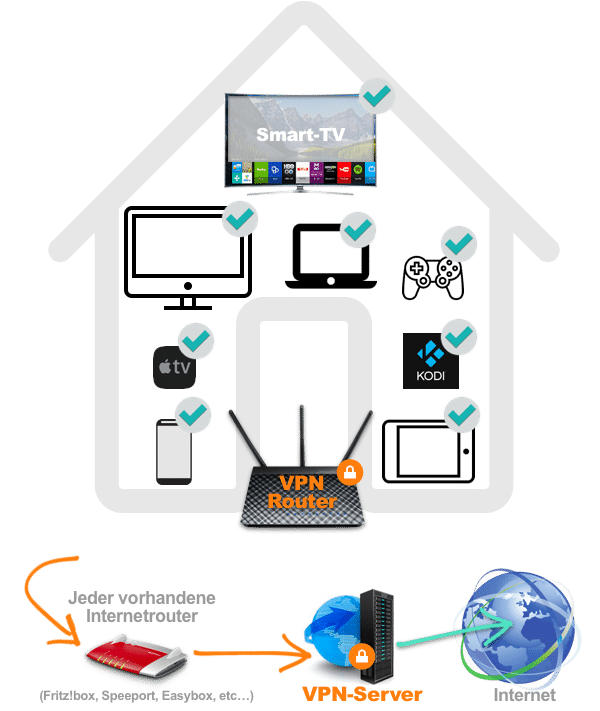

VPN im Heimnetzwerk

Wer zu Hause alle Geräte über einen VPN Service, 24h am Tag schützen möchte, kann dies sehr einfach mittels einen VPN-Client Routers zusätzlich im eigenen Netzwerk tun.

Du kannst einen VPN-Client Router an absolut jeden bestehenden Internetrouter anschließen (Fritz!Box, Speedport, Easybox, A1 Box, usw…) und natürlich damit auch an jeden vorhandenen Internetzugang verwenden.

Der VPN-Heimrouter ersetzt VPN-Software auf Deinen Endgeräten und bietet noch mehr.

Die wichtigsten Vorteile durch einen VPN-Heimrouter:

- Sinnvoller Schutz aller Geräte zu Hause, 24h am Tag und 365 Tage im Jahr.

Du bist mit allen Geräten im Heimnetzwerk 24h am Tag und 365 Tage im Jahr ohne Unterbrechungen mit dem VPN-Service verbunden. - Alle Geräte nutzen VPN, ohne Softwareinstallation.

Auch Geräte wie SmartTV, FireTV Sticks, AndroidTV, xBox, PS3/4 usw werden damit zuverlässig und ohne Softwareinstallation über den VPN-Service verbunden. - Keine Abmahnungen mehr, alle Geräte bleiben „Anonym im Internet“

Durch die Anonymisierung die über den VPN-Service stattfindet ist man zuverlässig vor einer Ausforschung wegen Urheberrechtsfällen geschützt. (Die soll natürlich keine Aufforderung sein gegen Urheberrechtsansprüche zu verstoßen, jedoch sind in vielen Fällen auch ungerechtfertigte Forderungen bekannt geworden.) - Schutz vor den meisten Sicherheitslücken.

Zuverlässiger Schutz vor sämtlichen möglichen „Sicherheitslücken“ wie WebRTC-Leak, DNS-Leak usw… - Kinder & Jugendschutzfunktionen sind inkludiert.

Eigene Kinder/Jugendschutz-Funktionen welche in ASUS Router bereits integriert sind erhöhen die Sicherheit auch von Minderjährigen ohne zusätzliche Kosten. - Geräte & Netzwerkschutzfunktionen sind integriert (Ersatz für kostenpflichtige Softwarelösungen)

Die integrierte Firewall und die zusätzlichen Schutzfunktionen die im Router vorhanden sind lassen es zu, sämtliche angeschlossenen Geräte wirkungsvoll zu schützen. (Malware-Schutz, Sperren von Webseiten, Zugriff für bestimmte Apps auf Smartphones usw.) Kostenpflichtige Software wird damit meistens unnötig! - Schutz vor ansatzloser Überwachung (Vorratsdaten-Speicherung)

Zuverlässiger Schutz aller Nutzer vor Überwachung und der lokalen Vorratsdaten-Speicherung und damit auch eine aktive Maßnahme für eine bessere Privatsphäre. - Jederzeit Zugriff auf Inhalte aus dem Ausland.

Dauerhafte direkte Verbindung um Inhalte aus einem anderen Land auch täglich zu empfangen (Live-TV, Videoinhalte usw)

Eine ausführliche Darstellung aller Möglichkeiten, tauglicher Router, empfohlener VPN-Services und auch Anleitungen zur Inbetriebnahme findest Du auf dieser Seite:

Schutz der Daten auf dem eigenen Gerät (Viren, Malware, Phishing)

Viele Gefahren hängen auch nur indirekt mit der Nutzung des Internets zusammen. So sind die Gefahren durch Viren, Malware oder Trojaner auch aus den Medien bereits einem breiten Publikum bekannt. Allerdings muss man auch verstehen, dass hier meistens ein Ansatz gewählt wird, der ein enormes Geschäftsmodell befördert und unterstützt.

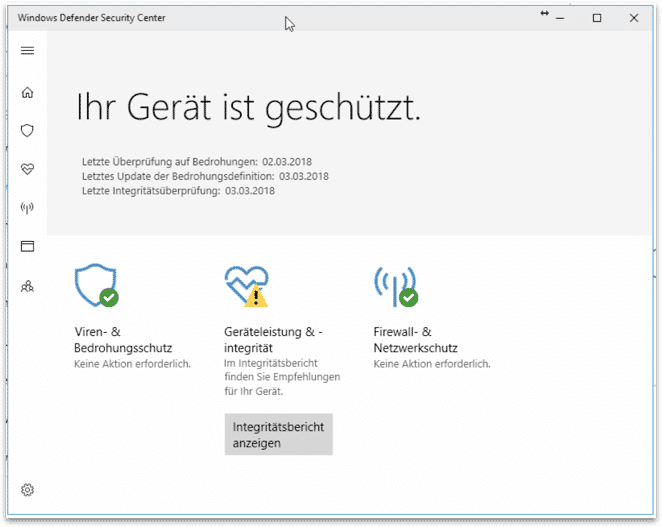

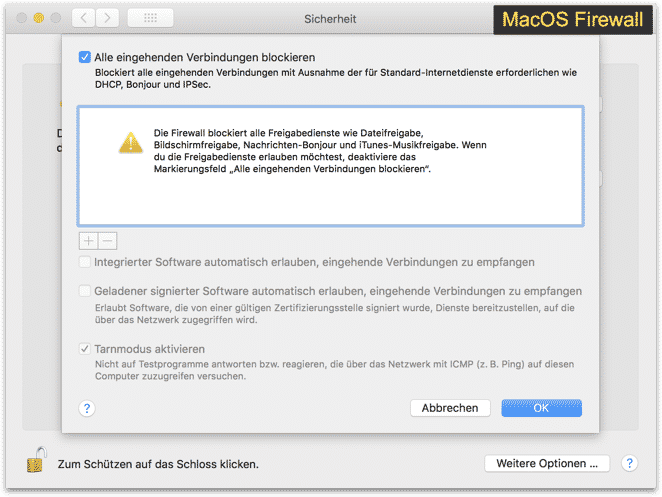

Firewall

Jedes Gerät hat heute eine Firewall und es ist auch ein Mythos, dass man auf zum Beispiel auf Windows unbedingt Firewalls von Drittanbietern installieren muss. Im grunde macht eine Firewall nichts wirklich kompliziertes, sie blockiert unberechtigte Zugriffe von Außen oder verhindert dass unerwünschte Kommunikation nach Außen durchgeführt wird. Die in den Betriebssystemen vorhandenen Firewalls sind dafür ideal ausgerüstet und arbeiten ressourcenschonend und auch sicher. Leider beschäftigen sich die meisten Nutzer aber nur zu wenig oder gar nicht mit dem Thema und installieren lieber Lösungen von Drittanbietern. In vielen Fällen führt dies aber nicht zu einer verbesserten Situation sondern ganz im Gegenteil. Darum rate ich dazu die eingebauten Lösungen und damit die bereits vorhandenen Lösungen besser kennenzulernen und zu verwenden.

Das Geschäft der Sicherheitssoftware und Virenschutzanbieter.

Wusstes Du, dass mehr als 800 Millionen Nutzer alleine den Anbieter Kaspersky verwenden? Und das dieser damit knapp 2 Milliarden USD Umsatz macht und dabei weniger als 35 Personen in der Softwareentwicklung direkt beschäftigt, aber dafür mehr als 250 Personen in der Marketingabteilung des Unternehmens?

Die Umsätze mit der „Angst der Nutzer“ macht sich eben sehr gut bezahlt, wobei diese „Ängste“ in den meisten Fällen nicht einer realen Bedrohung entsprechen! Teure Sicherheitssoftware ist eigentlich nicht notwendig!

Einige Fakten:

- Es wurde in den Jahren 2016 und 2017 nicht ein einziger Virus durch Virenschutzsoftware gefunden, welcher nicht im Vorfeld bereits bekannt war. Sämtliche neuen Viren-Infektionen wurden auch durch die gängigen Virenscanner nicht aufgehalten.

- Kein Virus auf einem Computer kann alleine und ohne das Zutun des Nutzers überhaupt aktiviert werden. Daher schützen Virenscanner in erster Linie vor den Nutzeraktivitäten und nicht vor den Viren selbst!

- Hauptsächlich sind Windows Geräte durch Vireninfektionen gefährdet, allerdings hat Microsoft daher bereits vor 5 Jahren eine eigene Lösung „Windows Defender“ in die aktuellen Betriebsystemversionen integriert, welche auch durch Experten bescheinigt bekommen hat, die absolut beste Lösung für Windows Geräte zu sein. Keine zusätzlich installierte Software hat bessere Erkennungsraten oder auch Schutzmechanismen als der bereits vorhandene Schutz von Microsoft.

Tipps gegen Viren & Malware sowie Attacken aus dem Internet

- Wenn Du daher auch E-Mails erhaltest auf Deinem Gerät, dann achte einfach darauf, dass Du keine Dateien von unbekannten Absendern öffnest.

- Aktiviere die komplette Festplattenverschlüsselung auf Deinem Gerät (Diese Funktion ist bei Windows, Android und MacOS vorhanden)

- Win: Mache Dich vertraut mit dem Windows Defender Einstellungen auf Deinem Gerät, verwende die automatische Updatefunktion und achte darauf, dass Du keine Freigaben tätigst oder Ausnahmen genehmigst, welche nicht unbedingt notwendig sind.

Mac: Mach Dich vertraut mit den Sicherheitseinstellungen des Betriebssystemes MacOS und aktiviere diese.- Verzichte vollständig auf Software & Virenschutz & Firewalls von Drittanbietern, welche die Windows eigenen Schutzsysteme ausser Kraft setzen.

- Verzichte gänzlich auf Softwarelösungen welche Daten selbstständig löschen oder manipulieren können wie die Software „CCleaner“ diese ersetzt kritische Dateien und öffnet damit potentielle Angriffsflächen für Deinen PC! Also achte darauf, dass Du nicht jede X-beliebige Software auf Deinem PC installierst. In vielen Fällen ist gerade dies der Grund für Sicherheitsprobleme. Weniger bedeutet hier oft mehr Sicherheit!

- Verwende stets ein Benutzerkonto auf Deinem Gerät „OHNE Administrationsrechte“, wenn Du das Internet nutzt.Verwende komplexe und unterschiedliche Passwörter für Administrations-Benutzer und Standard-Benutzer.

Triff rechtzeitig Vorkehrungen für den Fall, dass Du ein Problem hast.

Verschlüsselung Deiner lokalen Ordner & Daten,

unbedingt auch bevor diese in einer Cloud gespeichert werden!

Du solltest auch wichtige Dateien stets verschlüsselt aufbewahren. Dies ist recht einfach heute möglich und kann auch Daten BEVOR diese in einen Cloudspeicher (Google Drive, Dropbox, Yandex Disk usw) geladen werden verschlüsseln. Das bedeutet, dass diese Dateien auch von den Cloudanbietern nicht mehr eingesehen werden können. – Ein wichtiger Schritt für den Schutz Deiner Daten. Das Passwort zum Zugriff hast NUR DU!

Mit „Cyptomator“ ist dieser Vorgang nicht nur sehr einfach sondern auch no0ch kostenlos möglich. Und das gibt es für Mac, Windows, Apple iOS, JAR, Linux und auch Android!

Transparente Verschlüsselung

Transparente Verschlüsselung bedeutet, dass Sie keinen Unterschied im Umgang mit Ihren Dateien bemerken werden. Der Tresor, der Ihre verschlüsselten Dateien enthält, liegt in Ihrem Cloud-Ordner. Cryptomator stellt ein virtuelles Laufwerk bereit, über welches Sie auf Ihre Dateien wie gewohnt zugreifen können.

Mit dem virtuellen Laufwerk kannst Du genau so arbeiten, wie Sie einen normalen USB-Stick verwenden.

BackUp & Datenspeicherung

Wer seinen PC sauber hält und wie angegeben vorgeht, wird normalerweise keine Probleme haben. Dennoch investiere das dadurch ersparte Geld lieber in gute BackUp Lösungen. Gehe davon aus, dass bereits morgen alle Daten auf Deinem PC nicht mehr verfügbar sein können. In Folge eins Virus oder einfach weil Deine Hardware defekt wurde. Daher Daten die Du dauerhaft benötigst, speichere lieber auf externen Medien und sichere diese regelmässig. Es ist meistens billiger auf Daten am eigenen PC nicht angewiesen zu sein, als Daten nach Problemen wieder herzustellen. Ein PC ist wie eine Maschine, nutzt sich ab und kann auch einen Totalschaden haben, Du solltest das nicht verdrängen.

Damit bei einem Festplattendefekt oder bei einem Virenproblem nicht alles verloren geht, sollten Daten und Backup nicht auf demselben Speichermedium liegen. Am besten, Sie schließen ein USB-Laufwerk an, das mindestens die gleiche Kapazität hat wie die PC-Festplatte.

Die Hinweise und Anleitungen sollen Dich und Deine Geräte bei der Nutzung des Internets schützen. Klar geben wir diese Hinweise nach den besten Wissen weiter und versuchen auch auf praxisorientierte Lösungen dabei zu setzen.

Solltest Du Fragen dazu haben oder auch Vorschläge dafür, dann teile uns das bitte gerne mit.

Erstellt am: 28. Februar 2018

uBlock Origin

uBlock Origin Der „Epicbrowser „

Der „Epicbrowser „

VPN kann man auf allen Geräten nutzen!

VPN kann man auf allen Geräten nutzen!