Inhaltsverzeichnis

Eine sehr häufige Frage ist, ob man einen VPN Service auch „anonym“ bezahlen kann?

Die Angst die sich dahinter verbirgt ist, dass über die Information: „Wer einen VPN Service bezahlt = nutzt diesen auch.“ ist also nach dieser Ansicht, potentiell negativ für den Schutz der eigenen Identität angesehen. Das ist jedoch schon im Ansatz eine völlig falsche Betrachtungsweise dieser Thematik, denn man kann einen VPN-Service niemals unbemerkt verwenden.

„Einen VPN-Service „Anonym zu bezahlen“ ist ein sinnfreies Vorhaben, welches die eigene Sicherheit in keiner Weise verbessert“

Warum man einen VPN nicht unbemerkt nutzen kann.

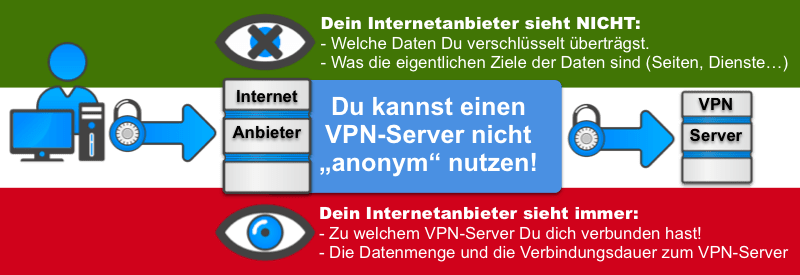

Sobald Daten vom eigenen gerät zu einem VPN-Server gesendet oder von diesem empfangen werden, ist in den Kopfdaten der Datenpakete der Sender und das Ziel sichtbar. Das bedeutet, dass ein Internetanbieter, aber auch sämtliche Netzwerke zwischen dem Client und dem Server transparent die Information haben, dass ein Nutzer auch einen bestimmten VPN-Server verwendet. Da diese Information in jedem Fall sichtbar sein wird, da dies Teil des TCP/IP Übertragungskonzeptes im Internet ist, wäre es auch eine vergebene Anstrengung nun eine Bezahlung eines Services nicht sichtbar durchzuführen. Selbst bei Services, wie zum Beispiel TOR/Onion, welche keinerlei Authentifizierung und damit auch kein Benutzerkonto oder eine Zahlung durch den Nutzer voraussetzen, ist erkennbar, dass diese Services und von welchem Anwender genutzt werden.

Es ist daher sinnfrei zu versuchen, die Nutzung eines VPN-Services zu verstecken oder Spuren die darauf verweisen könnten zu verwischen. Die Information die man damit schützen möchte ist frei im Internet verfügbar, es bedarf dabei nicht einer Abfrage eines Kreditkartenabrechnung oder Ähnlichem.

Die Nutzung ist transparent. Was man darüber tut aber nicht!

Dennoch ist aber nicht klar, welche Daten nun zwischen Client und Server übertragen werden und mittels verschiedener Methoden sind auch Tätigkeiten über einen VPN-Service nicht direkt einem einzelnen Nutzer zuordenbar. Also klar kann man deshalb dennoch und auch sehr gut geschützt, das Internet verwenden, ohne, dass diese Nutzung damit direkt auf einem selbst zurückführbar wäre.

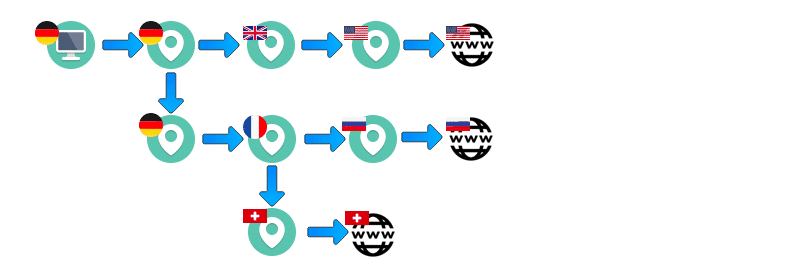

VPN-Kaskaden schützen besser.

Es gibt dabei auch verschiedenste Methoden, die verhindern, dass dies auch so bleibt. Im Normalfall sind einfache Verbindungen zu VPN-Servern, welche von vielen Nutzern zur selben Zeit verwendet werden bereits ein ausreichender Schutz. Wer dabei noch weiter gehen möchte, und damit auch vor internationaler und gezielter Überwachung seine Daten schützen will, der verwendet dann VPN-Kaskaden, also Verbindungen welche über mehrere Standorte hintereinander geführt werden und damit eine Verfolgung deutlich erschweren. Die maximale Ausbeutung dieses Verfahren, welches auch unter Experten als das derzeit sicherste Konzept vor einer gezielten Überwachung angesehen wird, ist die Nutzung von „dynamischen Kaskaden“ oder auch Neurorouting genannt.

Je weiter aber Wegstrecken der Daten führen, desto langsamer wird die Datenübertragung. Die erhöhte Sicherheit und Schutz vor einer gezielten Überwachung hat damit auch Ihren Preis und es gilt für den Nutzer einen entsprechenden Kompromiss dabei zu finden.

Am Ende ist Vertrauen auch ein Teil der Nutzung.

Wer keine Maßnahmen verwendet um seine Tätigkeiten im internet zu schützen, wird in jedem Fall durch verschiedenste Unternehmen, Behörden und andere beobachtet werden. Dies ist ein unumstößlicher Fakt, welcher auch dem Geschäftsmodell im Internet, welches sich durch Datensammlung ergibt geschuldet ist. Aber auch staatliche Organisationen haben Interesse daran zu wissen, was wir tun. Wenn du Dich aber entscheidest Tools zu verwenden, welche helfen Deine Aktivitäten vor dem Zugriff durch Dritte zu schützen, dann musst Du am Ende den Betreibern dieser Services vertrauen. Es wäre nicht aufrichtig zu behaupten, dass es in jedem Fall und immer wenn man Daten über die Infrastruktur eines Dritten überträgt, auch potentiell Opfer von Datenmissbrauch werden kann.

Man muss dem Servicebetreiber eines Dienstes zur Anonymisierung in jedem Fall Vertrauen schenken.

Einige andere Funktionen welche der „Anonymen Nutzung“ dienen können.

Um die Anzahl an Gefahrenquellen welche auch die Nutzung durch einen Anwender verraten könnten zu reduzieren, werden zusätzlich auch andere Funktionen von vielen VPNs angeboten.

DNS Server

Da sind sicherlich die Verwendung eigener DNS Server zu erwähnen. DNS Server zeichnen potentiell jeden Seitenaufruf eines browser auf und sind daher auch im Bereich der gesetzlichen Vorratsdatenspeicherung ein fester Bestandteil. Sofern ein VPN Service daher eigene DNS server betreibt, kann es immer einen Vorteil bringen diese auch zu verwenden, in jedem Fall aber sollte man zumindest freie DNS Server verwenden anstelle der lokalen beim Internetanbieter verwendeten DNS.

Der Verschlüsselungsgrad und das verwendete Übertragungsprotokoll.

Die gemeinsame Sprache für den VPN-Client (Anwender) und dem VPN-Server bezeichnet das VPN-Protokoll. Hierbei werden verschiedene Standards zumeist verwendet, welche auch eine gute Kompatibilität mit unterschiedlichsten Geräten bieten können. Zum Beispiel: OpenVPN, PPTP, L2TP, IEKv2 usw. Die Protokolle sorgen dafür, dass die Verbindungen gegenseitig hergestellt werden können und auch laufen die Funktion und damit Datenintegrität gewährleistet bleibt. Dabei werden die Daten aber mit verschiedenen Verschlüsselungsmethoden vor der Übertragung ver- und entschlüsselt. Gängig Verschlüsselungen sind dabei AES, CBC, Blowfish oder auch Camellia. Dies Verschlüsselungen werden in der Regel zwischen 64-bit Schlüssellänge (64 Zeichen) und 256-bit Schlüssellänge genutzt. Natürlich ist es theoretisch als auch praktisch so, dass je länger die Schlüssellänge ist auch desto aufwendiger und schwieriger der Vorgang der Ver- und Entschlüsselung sein wird. Daher je höher die Verschlüsselungssicherheit, desto langsamer oder ressourcenintensiver wird es auch. Daher sind Schlüssellängen mit 512-Bit oder mehr eigentlich nicht mehr tauglich in der Praxis.

Rechenbeispiele um eine Verschlüsselung zu knacken*:

- 64 Bit Schlüssellänge bedeutet ca 3 Jahre Rechenaufwand

- 128 Bit Schlüssellänge bedeutet ca 9 Jahre Rechenaufwand

- 256 Bit Schlüssellänge bedeutet ca 21 Jahre Rechenaufwand

- 512 Bit Schlüssellänge bedeutet ca 50+ Jahre Rechenaufwand

*Die angegeben Werte entsprechen der theoretischen Möglichkeit einen privaten Schlüssel zur Entschlüsselung von Daten mittels eines Supercomputers zu erraten und damit verschlüsselte Daten lesbar zu machen.

In der Praxis spielt es daher kaum eine Rolle, ob Daten nun mit 128-Bit oder mit 256-Bit verschlüsselt wurden. Der Aufwand um an die Daten ranzukommen und die entstehenden Kosten sind dermaßen hoch, dass es als ausgeschlossen gelten kann. Je höher aber die Verschlüsselung, desto rechenintensiver und langsamer wird eine Datenverbindung sein.

Fazit zur Sicherheit & Anonymität mit VPN:

Man kann die Nutzung eines VPN-Services nicht verstecken. Dies ist ein unumstößlicher Fakt, welcher aber keinen direkten Einfluss auf die Vorteile für den Schutz der eigenen Identität im Internet bei der Verwendung eines „Anonymisierungsdienstes“ hat. Es gibt verschiedene Möglichkeiten, damit die Aktivitäten eines VPN-Nutzers nicht auf den Anwender direkt zurückzuführen sind, dafür bieten die professionellen Dienste auch verschiedene technische Lösungen und Funktionen. Je nach erwartetem Grad des eigenen Schutzes, reichen diese Funktionen von einfachen VPN-Server Verbindungen bis hin zu dynamischen VPN Kaskaden mit dem höchsten Verschlüsselungsgrad. Je mehr Sicherheit man aber nutzen möchte, desto belasteter wird auch technisch gesehen das eigene Gerät und die Geschwindigkeit der Datenübertragung kann daher darunter leiden. Diese Kompromiss ist ebenso nicht zu umgehen und erfordert auch vom Anwender die Möglichkeit beurteilen zu können

Erstellt am: 24. Februar 2018

2 Gedanken zu “Kann man einen VPN Service anonym zu nutzen?”