Pegasus Trojaner sind in den letzten Tagen durch einen Leak der Kundendaten des israelischen Anbieters erneut in die Schlagzeilen gekommen. Nun fragen sich viele Nutzer ob auch bei Ihnen dieser Trojaner bereits auf dem eigenen Gerät vorhanden ist.

Inhaltsverzeichnis

Pegasus Trojaner auf tausenden Geräten weltweit verwendet

Die Telefone von 50.000 Personen, darunter Menschenrechtsaktivisten und Journalisten, wurden von Überwachungstools ins Visier genommen, die von zahlreichen Regierungen eingesetzt wurden. Diese Tools können jedes iOS- und Android-Telefon hacken, und es gibt keine Möglichkeit, Ihr Gerät davor zu schützen. Es spielt keine Rolle, welche Apps Sie verwenden, denn das System wird auf einer tieferen Ebene durchbrochen.

Laut den Snowden-Enthüllungen aus dem Jahr 2013 sind sowohl Apple als auch Google Teil des globalen Überwachungsprogramms, was bedeutet, dass diese Unternehmen unter anderem Hintertüren in ihre mobilen Betriebssysteme implementieren müssen. Diese Hintertüren, die in der Regel als Sicherheitslücken getarnt sind, ermöglichen den US-Behörden den Zugriff auf Informationen auf jedem Smartphone der Welt.

Das Problem mit solchen Hintertüren ist, dass sie nie exklusiv für eine Partei sind. Jeder kann sie ausnutzen. Wenn also eine US-Sicherheitsbehörde ein iOS- oder Android-Telefon hacken kann, kann jede andere Organisation, die diese Hintertüren aufdeckt, dasselbe tun. Es überrascht nicht, dass genau das passiert ist: Ein israelisches Unternehmen namens NSO Group hat Zugang zu den Spionage-Tools verkauft, die es Dritten ermöglichten, Zehntausende von Telefonen zu hacken.

Diese Überwachungs-Tools auch gegen wichtige Menschen global eingesetzt. Sie wurden zum Beispiel eingesetzt, um 14 Staatschefs auszuspionieren. Die Existenz von Hintertüren in wichtiger Infrastruktur und Software stellt eine große Herausforderung für die Menschheit dar. Deshalb sollten wir die Regierungen der Welt aufgefordern, gegen das Apple-Google-Duopol im Smartphone-Markt vorzugehen und sie zu zwingen, ihre geschlossenen Ökosysteme zu öffnen und mehr Wettbewerb zuzulassen.

Bisher haben die Regierungen nur sehr langsam gehandelt, obwohl die derzeitige Monopolisierung des Marktes die Kosten erhöht und die Privatsphäre und Meinungsfreiheit von Milliarden von Menschen verletzt. Wir hoffen, dass die Nachricht, dass sie selbst ins Visier dieser Überwachungsinstrumente geraten sind, die Politiker zum Umdenken bewegen wird.

Schutz gegen Trojaner und Pegasus

Amnesty International, eine NGO für Menschenrechte, ist eine der Organisationen, die diese Angelegenheit aufgedeckt haben. Dutzende von Smartphones wurden forensisch untersucht, um Informationen über Spionagetools zu erhalten. Außerdem hat die Organisation – zumindest theoretisch – ein Tool veröffentlicht, mit dem jeder überprüfen kann, ob sein Smartphone mit Pegasus infiziert ist. Im weiteren Artikel beschrieben wir, wie man dieses Tool verwenden kann um Trojaner auf iOS und Android Geräten zu entdecken. Allerdings ist die Anwendung nicht gerade „kinderleicht“.

Häufige Fragen zu Pegasus und Trojanern

Trojaner wie „Pegasus“ werden über den Abruf manipulierter Datensätze/Webseiten auf das Gerät gebracht. Hierbei gibt es zwei gebräuchliche Methoden:

- Der Internetanbieter des Empfängers leitet die Daten des Nutzern bei einem Seitenaufruf absichtlich um. (Dies erfolgt sofern wie in Deutschland die gesetzlichen Rahmenbedingungen dies auch zulassen)

- Der Empfänger erhält eine Nachricht per SMS oder Messenger mit einem Link. Während des Aufrufes des Links geschieht die Infektion.

Die Installation anfangs ist sehr einfach gehalten und der Vorgang dauert in der Regel unter einer Sekunde. Danach wird auch das ursprünglich gewünschte Ziel aufgerufen, von der kurzzeitigen Verzögerung bemerkt der Nutzer somit nichts.

Es ist nicht möglich Trojaner wie Pegasus über eine laufende App auf dem Gerät zu finden oder zu entfernen. Dies kann ausschließlich über einen an das Gerät angeschlossenen Computer erfolgen, wobei dabei das Smartphone von diesem externen Gerät aus durchsucht wird.

Das geht im laufenden Betrieb des Smartphones nicht.

Der einzige Weg um Trojaner wie Pegasus zu entfernen funktioniert über den Austausch der Hardware. Daher sollte man das betroffene gerät gegen ein neues ersetzen.

Ein Schutz vor einer Infektion durch Pegasus oder ähnlichen Trojanern ist nur sehr aufwendig möglich, da man die Anwendung über manipulierte Links als auch über den eigenen Internetanbieter erhalten kann. Besonders schützenswerte Geräte sollten nicht mit Android oder iOS als Betriebssystem ausgerüstet sein und regelmässig manuell durch Experten auf Sicherheitsrisiken geprüft werden.

Eine Entfernung von Trojanern wie Pegasus ist für den Laien nicht möglich, es müssen auf dem Level der Hardwareeigenschaften dazu Änderungen vorgenommen werden (ROM) von Experten, was meistens Kosten verursacht, die der Anschaffung eines neuen Gerätes gleichkommen werden.

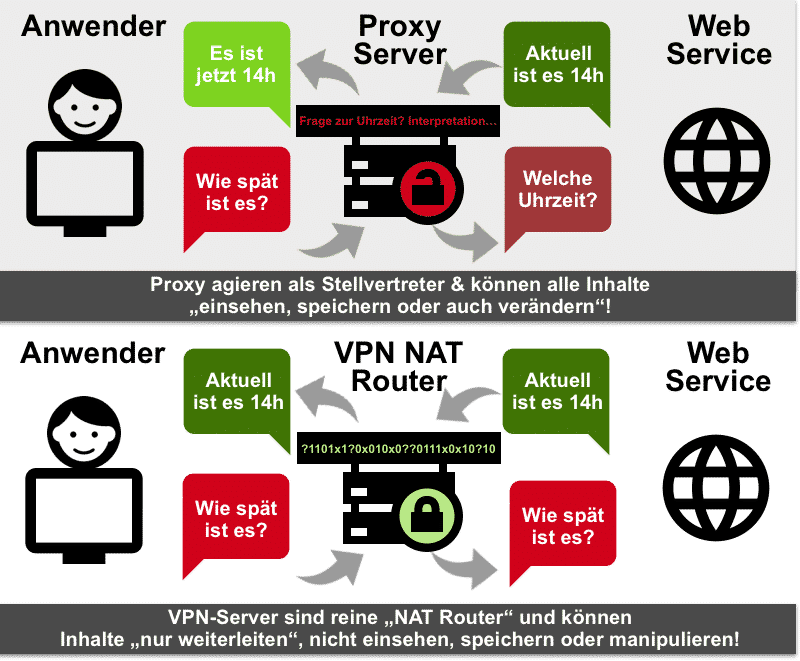

Nein. Grundsätzlich hilft die Verwendungen eines VPN Services gegen viele Bedrohungen aber nicht gegen den Trojaner Pegasus oder ähnliche sicherheitsrelevante Anwendungen.

Die bekannten Daten sprechen davon, dass zumindest 50.000 aber vermutlich mehr als 100.000 Geräte weltweit damit infiziert wurden. Die Anwendung verursacht allerdings nicht unerhebliche Kosten und liegt pro Nutzer in einem Lizenzmodell der NSO Gruppe bei mindestens 1.500 USD. Zusätzlich kommen die Kosten des laufenden Betriebes durch Experten. Daher kann man davon ausgehen, dass lediglich bestimmte Personengruppen damit überwacht werden.

Anleitung um Pegasus Trojaner auf Android und iOS aufzuspüren

Wir sind dieser Frage nachgegangen und versuchen eine kurze Anleitung zu geben, wie man überprüfen kann ob Trojaner auf dem eigenen Smartphone installiert wurde. Allerdings müssen wir hier voraussetzen, dass die Nutzer ein wenig Ahnung von Linux oder ähnliche Umgebungen mitbringen werden. Zusätzlich ist ein Linux oder MacOS Rechner dafür Voraussetzung. Man kann dann aber auch Apple iOS und Android Geräte damit überprüfen.

Voraussetzungen:

- Man benötigt einen Linux oder MacOS Rechner

- Das Smartphone muss per Kabelverbindung zu dem Rechner verbunden werden können (USB Kabel zu Rechner)

- Man benötigt die die MVT-Anwendung

- Auf MacOS benötigt man ebenfalls Homebrew

NEIN auch wenn es woanders heisst, dass eine Anti-Viren App ausreichen würde.

Das ist Blödsinn. Man kann PEGASUS nicht mit einer App am Gerät aufspüren.

Pegasus Spyware prüfen/finden

Die folgende Anleitung hilft Dir herauszufinden ob Dein Apple iOS oder Android Smartphone mit dem Trojaner „Pegasus“ infiziert wurde und ob Dritte unbekannte Anwendungen auf deinem gerät installiert haben. Der Vorgang dabei ist über einen Rechner auf dem MVT Prüfungen durchgeführt werden in Verbindung mit einem angeschlossenen Smartphone ausführbar. Solltest Du Dir bei der Anwendung unserer Anleitung nicht sicher sein, dann solltest Du eventuell einen Spezialisten dafür aufsuchen und Dein Gerät von diesem überprüfen lassen.

Es wird keine einfachere Suche nach Trojanern auf dem Telefonen ermöglicht werden.

Die schlechte Nachricht für alle Leser denen diese Anwendung zu komplex erscheint ist, dass es keine einfacheren Möglichkeiten gibt, die heimliche Installation von Trojanern oder auch der Pegasus Anwendung auf dem eigenen Gerät durchzuführen. Trojaner sind hochkomplexe und spezifizierte Anwendungen die speziell dafür entwickelt wurden, direkten Zugriff auf die Betriebssysteme zu erhalten, aber eben auch um sich entsprechend gut zu verstecken. Anti-Virus Anwendungen versagen hier völlig.

ACHTUNG: „AntiViren Apps“ finden keine Trojaner oder PEGASUS!

Achtung es tun sich wieder Gerüchte auf, womit man mit AntiViren Apps Pegasus aufspüren kann, das geht zwar aber NUR über das Gerät das sich im Entwicklermodus befindet, an einen LINUX oder MacOS PC angeschlossen befindet. Also Apps installieren und schon geht das so einfach ist das nicht. Lasst Euch da nicht falsch informieren!

Mehr Informationen wie man mit Antiviren Tools das Gerät im Developer Modus scannen kann findet Ihr in unserer Anleitung.

Pegasus Trojaner Installationswege

Grundsätzlich haben wir dies auch in Berichten über den „Bundestrojaner“ bereits mehrfach beschrieben, dass Trojaner durch den Aufruf von manipulierten Zielseiten installiert werden. Dies kann einerseits durch den Erhalt einer SMS mit einem manipulierten Link erfolgen, den die Nutzer dann ausführen, aber auch Internetanbieter helfen hierbei häufig mit, dass Nutzer direkt beim Aufruf einer vermeintlich sicheren Webseite umgeleitet werden zu einem Ziel das den Trojaner dann in Sekundenbruchteilen auf dem eigenen Gerät installiert.

Die Infektion bleibt unbemerkt

Meistens werden benötigte Daten dann vom Trojaner selbstständig nachgeladen werden. Daher ist die Infektionszeit auf unter eine Sekunde und damit kaum oder nicht wahrnehmbar für einen Nutzer verkürzt. Daher Nutzer die Pegasus installiert haben werden davon nichts mitbekommen haben. Das gleiche trifft auf andere fortschrittliche Trojaner zu die auch von Polizei oder Geheimdiensten zur Überwachung von Zielen verwendet werden.

Anleitung um Trojaner / Pegasus zu finden

Die folgende Anleitung zeigt den derzeit bekannten Weg um Trojaner und auch Pegasus auf den eigenem Gerät zu entdecken. Wer sich dabei nicht sicher fühlt, sollte den Rat eines Experten einholen, gerne stehen wir auch auf unserer Telegram Gruppe für Fragen zur Verfügung. VPNTESTER Telegram Gruppe.

Hinweis:

Nur weil man Pegasus auf seinem eigenen Gerät entdeckt hat, kann man noch nicht sagen seit wann dieser Trojaner auf dem eigenen Gerät aktiv ist. Ebenfalls ist eine Entfernung von Pegasus nicht so ohne weiteres möglich. Die Kosten stehen in diesem Fall meistens nicht im Verhältnis zu einer Neuanschaffung des eigenen Gerätes.

MVT Installation

Bevor du fortfährst, beachte bitte, dass MVT Python 3.6+ benötigt, um zu laufen. Obwohl es auf den meisten Betriebssystemen verfügbar sein sollte, vergewissere dich bitte, bevor du fortfährst.

Abhängigkeiten unter Linux

Installiere zuerst einige grundlegende Abhängigkeiten, die notwendig sind, um alle benötigten Tools zu bauen:

sudo apt install python3 python3-pip libusb-1.0-0

libusb-1.0-0 wird nicht benötigt, wenn du nur mvt-ios und nicht mvt-android verwenden willst.

Abhängigkeiten auf dem Mac

Um MVT auf dem Mac auszuführen, müssen Xcode und Homebrew installiert sein.

Um die Abhängigkeiten zu installieren, verwende:

brew install python3 libusb

libusb wird nicht benötigt, wenn du nur mvt-ios und nicht mvt-android verwenden willst.

MVT installieren

Wenn du es noch nicht getan hast, kannst du dies zu deiner .bashrc oder .zshrc Datei hinzufügen, um lokal installierte Pypi Binaries zu deinem $PATH hinzuzufügen:

export PATH=$PATH:~/.local/bin

Dann kannst du MVT direkt von Pypi aus installieren

pip install mvt

Oder aus dem Quellcode:

git clone https://github.com/mvt-project/mvt.git

cd mvt

pip3 install

Du solltest nun die Dienstprogramme mvt-ios und mvt-android installiert haben.

Apple iOS / auf Trojaner prüfen

libimobiledevice installieren

Bevor du mit der Akquisition von iOS-Geräten fortfährst, empfehlen wir die Installation der libimobiledevice Utilities. Diese Hilfsprogramme werden beim Extrahieren von Absturzprotokollen und beim Erstellen von iTunes-Backups nützlich sein. Da die Utilities und ihre Bibliotheken häufigen Änderungen als Reaktion auf neue Versionen von iOS unterliegen, solltest du in Betracht ziehen, die libimobiledevice Utilities aus den Quellen zu kompilieren. Ansonsten kannst du versuchen, Pakete zu installieren, die in deiner Distribution verfügbar sind:

sudo apt install libimobiledevice-utils

Auf dem Mac kannst du versuchen, es über brew zu installieren:

brew install –HEAD libimobiledevice

Wenn du eine einigermaßen aktuelle Version von libimobiledevice in deinem Paketmanager hast, könnte es direkt funktionieren. Versuche dein iOS-Gerät über USB mit deinem Computer zu verbinden und führe aus:

ideviceinfo

Wenn du auf unerwartete Probleme stößt, deinstalliere die Pakete und versuche libimobiledevcice aus den Quellen zu kompilieren.

Kompiliere libimobiledevice aus den Quellen

Die folgenden Anweisungen sind ein Versuch. Die Installation aus den Quellen erfordert mehrere Schritte, und es ist wahrscheinlich, dass einige hier vergessen wurden und bei dir nicht funktionieren werden. Du wirst wahrscheinlich ein wenig herumtüfteln müssen, bevor du es richtig hinbekommst.

Stelle sicher, dass du alle libimobiledevice Tools aus deiner Paketverwaltung deinstalliert hast:

sudo apt remove –purge libimobiledevice-utils libimobiledevice-dev libimobiledevice6 libplist-dev libplist3 libusbmuxd-dev libusbmuxd-tools libusbmuxd4 libusbmuxd6 usbmuxd

Als erstes musst du libplist installieren. Dann kannst du libusbmuxd installieren.

Nun solltest du in der Lage sein, die eigentliche Suite von Tools unter https://github.com/libimobiledevice/libimobiledevice herunterzuladen und zu installieren.

Du kannst nun auch usbmuxd bauen und installieren.

Stelle sicher, dass alles gut funktioniert.

Sobald die idevice Tools verfügbar sind, kannst du überprüfen, ob alles gut funktioniert, indem du dein iOS Gerät anschließt und ausführst:

ideviceinfo

Dies sollte einige Details über das angeschlossene iOS-Gerät anzeigen. Wenn du das Gerät zum ersten Mal mit deinem Laptop verbindest, wird es verlangen, dass du den PIN-Code auf dem mobilen Gerät entsperrst und eingibst. Wenn es sich beschwert, dass kein Gerät angeschlossen ist und das mobile Gerät tatsächlich über das USB-Kabel angeschlossen ist, musst du dies möglicherweise zuerst tun, obwohl das Pairing normalerweise automatisch beim Anschließen des Geräts erfolgt:

sudo usbmuxd -f -d

idevicepair pair

Auch hier wirst du aufgefordert, das Telefon zu entsperren und den PIN-Code einzugeben.

Android / auf Trojaner prüfen

Methodik für Android Forensische Suche/Prüfung

Aus verschiedenen technischen Gründen ist es komplexer, eine forensische Analyse eines Android-Handys durchzuführen.

Derzeit erlaubt MVT zwei verschiedene Überprüfungen auf einem Android Telefon durchzuführen:

- Installierte APKs herunterladen, um sie zu analysieren

- Android-Backup extrahieren, um nach verdächtigen SMS zu suchen

1/ Herunterladen von APKs von einem Android Telefon

Um mvt-android nutzen zu können, musst du dein Android-Gerät mit deinem Computer verbinden. Dann musst du das USB-Debugging auf dem Android-Gerät aktivieren.

Wenn dies das erste Mal ist, dass du dich mit diesem Gerät verbindest, musst du die Authentifizierungsschlüssel durch eine Eingabeaufforderung, die auf deinem Android-Gerät erscheint, genehmigen.

Nun kannst du mvt-android starten und den Befehl download-apks und den Pfad zu dem Ordner angeben, in dem du die extrahierten Daten speichern möchtest:

mvt-android download-apks –output /path/to/folder

Optional kannst du die SHA256 Hashes aller extrahierten APKs auf VirusTotal und/oder Koodous abfragen lassen. Während diese Abfragen keine abschließende Bewertung aller extrahierten APKs liefern, können sie bekannte bösartige APKs hervorheben:

mvt-android download-apks –output /path/to/folder –virustotal

mvt-android download-apks –output /pfad/zum/ordner –koodous

Oder, um alle verfügbaren Lookups zu starten::

mvt-android download-apks –output /path/to/folder –all-checks

2/ SMS aus Android-Backup prüfen

Einige Angriffe auf Android-Telefone werden durch das Versenden von bösartigen Links per SMS durchgeführt. Die Android-Backup-Funktion erlaubt es nicht, viele Informationen zu sammeln, die für eine forensische Analyse interessant sein können, aber sie kann genutzt werden, um SMS zu extrahieren und sie mit MVT zu überprüfen.

Um dies zu tun, musst du dein Android-Gerät mit deinem Computer verbinden. Anschließend musst du das USB-Debugging auf dem Android-Gerät aktivieren.

Wenn dies das erste Mal ist, dass du dich mit diesem Gerät verbindest, musst du die Authentifizierungsschlüssel durch eine Eingabeaufforderung genehmigen, die auf deinem Android-Gerät erscheint.

Dann kannst du adb verwenden, um das Backup nur für SMS mit dem folgenden Befehl zu extrahieren:

adb backup com.android.providers.telephony

Du musst das Backup auf dem Telefon genehmigen und eventuell ein Passwort eingeben, um das Backup zu verschlüsseln. Das Backup wird dann in einer Datei namens backup.ab gespeichert.

Du musst Android Backup Extractor verwenden, um es in ein lesbares Dateiformat zu konvertieren. Stelle sicher, dass java auf deinem System installiert ist und benutze den folgenden Befehl:

java -jar ~/Download/abe.jar unpack backup.ab backup.tar

tar xvf backup.tar

(Wenn das Backup verschlüsselt ist, wird das Passwort von Android Backup Extractor abgefragt).

Anschließend kannst du die SMS, die Links enthalten, mit MVT extrahieren:

$ mvt-android check-backup –output . .

16:18:38 INFO [mvt.android.cli] Checking ADB backup located at: .

INFO [mvt.android.modules.backup.sms] Running module SMS…

INFO [mvt.android.modules.backup.sms] Processing SMS backup

file at ./apps/com.android.providers.telephony/d_f/000

000_sms_backup

16:18:39 INFO [mvt.android.modules.backup.sms] Extracted a total of

64 SMS messages containing links

Mit dem –iocs Argument kannst du eine STIX2-Datei angeben, die eine Liste von bösartigen Indikatoren definiert, die mit den von mvt aus dem Backup extrahierten Datensätzen abgeglichen werden. Alle Übereinstimmungen werden in der Terminalausgabe hervorgehoben.

Erstellt am: 21. Juli 2021